1) Introdução

Quando se configura um Domínio Remoto Cliente no Studio, o E3 Studio da máquina Cliente irá acessar os arquivos do Domínio Servidor no caminho indicado na configuração do Domínio Cliente. Esse caminho pode ser uma pasta criada localmente, na máquina do Domínio Cliente, ou pode ser um compartilhamento da pasta do Domínio Servidor na máquina remota, acessado via rede. Nesse caso, o compartilhamento deve poder ser acessado remotamente pelo usuário SYSTEM. Quando as máquinas pertencem a um domínio de rede Microsoft, o usuário SYSTEM tem permissões para acessar o compartilhamento sem problemas. Porém, quando as máquinas estão apenas em um mesmo grupo de trabalho, essa permissão precisa ser definida explicitamente.

A partir da versão 3.0, onde está disponível a funcionalidade de Domínios Remotos, o E3 Server roda sempre como um serviço na conta SYSTEM. Serviços que usam a conta SYSTEM iniciam no contexto do sistema sem credenciais, ou seja, sem autenticação de usuário e de senha. Esses serviços, rodando sem um domínio de rede Microsoft, e que queiram acessar recursos da rede, terão acesso negado em função de não terem credenciais e de estarem utilizando uma sessão nula.

Essas configurações podem mudar um pouco em função da versão do Windows utilizada. Neste artigo serão abordadas as configurações para Windows 2000, Windows 2003, Windows 2008, Windows XP e Windows Vista.

2) Configurações Gerais

As configurações mostradas a seguir devem ser feitas na máquina que roda o Domínio Servidor.

Se a máquina utiliza Windows 2000, 2003, 2008 ou Vista, siga esses procedimentos:

-

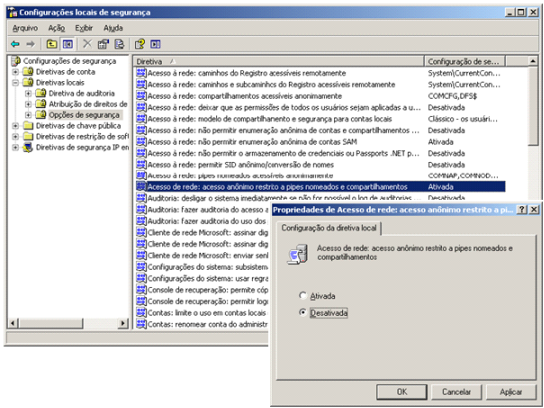

Acesse Ferramentas Administrativas (Administrative Tools) – Diretiva de Segurança Local (Local Security Policy).

-

Na janela seguinte, acesse Diretivas Locais (Local Policies) – Opções de Segurança (Security Options).

-

Desabilite a opção Acesso de rede: acesso anônimo restrito a pipes nomeados e compartilhamentos (Network Access: Restrict anonymous Access to Named Pipes and Shares).

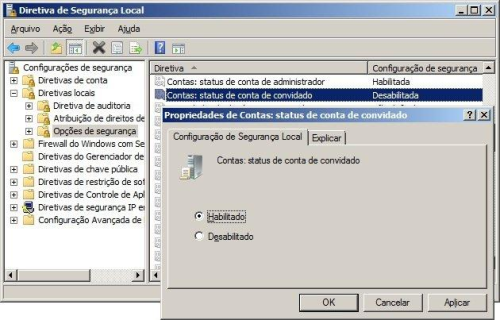

- Habilite a opção Contas: status de conta de convidado (Accounts: Guest account status).

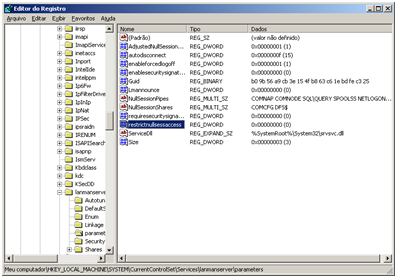

Se a máquina do Domínio Servidor utiliza Windows XP, a configuração deve ser feita diretamente no Registro do Windows. Nesse caso, siga esses procedimentos:

- Acesse a chave:

Computador\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

- Crie a variável RestrictNullSessAccess, do tipo DWORD, e coloque o valor 0.

A configuração através do Registro do Windows também pode ser feita em Windows 2000, 2003 e Vista.

Segundo a Microsoft, a chave RestrictNullSessAccess especifica se o servidor vai limitar o acesso ao sistema por usuários logados sem autenticação de nome de usuário e senha. Os valores possíveis são:

- 0 – Acesso sem autenticação é permitido e todos os usuários podem acessar os recursos compartilhados.

- 1 – Não permite acesso sem autenticação. Os usuários sem autenticação poderão acessar apenas os diretórios listados na variável NullSessionShares.

Em qualquer um desses casos, será necessário reiniciar a máquina para que as alterações tenham efeito.

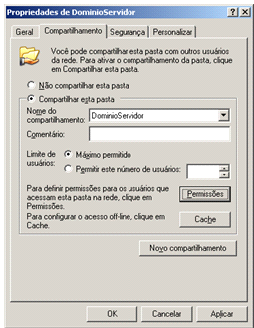

Além disso, é necessário configurar o compartilhamento e o NTFS para aceitarem o acesso do usuário de rede (NETWORK/REDE) e do usuário anônimo (ANONYMOUS LOGON/LOGON ANÔNIMO). Isso é feito da seguinte maneira:

- Selecione a pasta que contém o Domínio Servidor, e que deverá estar compartilhada.

- Clique com o botão direito sobre ela e selecione a opção Propriedades.

- Na aba Compartilhamento, clique no botão [Permissões].

-

Adicione o usuário REDE e o usuário LOGON ANÔNIMO, permitindo acesso para leitura à pasta e clicando após no botão [OK].

-

Acesse a aba Segurança, e adicione novamente o usuário REDE e LOGON ANÔNIMO (o mesmo que foi adicionado na aba Compartilhamento), clicando após no botão [OK].

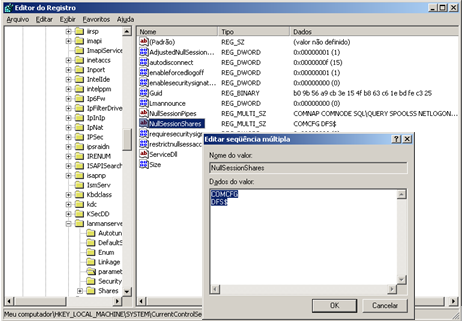

Outra maneira de permitir o acesso ao compartilhamento é incluindo a pasta que contém o Domínio Servidor na lista de diretórios da variável NullSessionShares. A variável encontra-se em HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanserverparameters. Essa opção funciona, porém fica mais limitada, uma vez que o nome da pasta fica gravado diretamente no registro do Windows, e uma alteração na configuração do Domínio Remoto pode requerer alteração também no registro do Windows.

3) Outros cuidados

Em máquinas que rodam o Windows XP, o firewall está normalmente habilitado. Para que a comunicação entre as máquinas funcione corretamente em tempo de execução, o firewall deve ser configurado corretamente, ou desabilitado.

Em alguns casos também pode ocorrer da aba Segurança não estar visível junto com a aba Compartilhamento, nas propriedades da pasta. Isso ocorre porque em algumas versões de Windows, como o XP, por exemplo, rodando sem pertencer a um domínio de rede Microsoft, o modo de compartilhamento simplificado é habilitado por padrão. Nesse caso, é preciso trocar o modo de compartilhamento através da variável ForceGuest na chave de registro:

Computador\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

A variável deve ser ajustada para 0.

4) Outras informações

http://support.microsoft.com/kb/289655

http://support.microsoft.com/kb/325874

http://support.microsoft.com/kb/132679/EN-US/

http://support.microsoft.com/kb/122702/EN-US/

http://support.microsoft.com/kb/246261/

http://www.microsoft.com/technet/prodtechnol/windows2000serv/reskit/regentry/58643.mspx?mfr=true

http://technet2.microsoft.com/windowsserver/en/library/2b8bdf70-becc-41f7-b305-88300df0892d1033.mspx?mfr=true

5) Conclusão

Até o Windows NT era permitido que um serviço usasse tanto a conta SYSTEM como uma conta de usuário normal para acessar recursos em uma máquina local ou remota. Nas versões posteriores do Windows, esse acesso falha se for utilizada a conta SYSTEM. A solução apresentada neste artigo libera novamente o acesso.

Excelente